8 ứng dụng dành cho nền tảng Windows 10 đã bị gỡ bỏ khỏi kho ứng dụng Microsoft Store sau khi bị phát hiện bí mật sử dụng máy tính của người dùng để đào tiền mã hoá Monero mà không có sự cho phép.

Microsoft đã tiến hành gỡ bỏ khỏi kho ứng dụng chính thức của hãng tổng cộng 8 ứng dụng dành cho Windows 10 do phát hiện những ứng dụng này bí mật sử dụng phần cứng máy tính để đào tiền mã hoá Monero mà không có sự cho phép của người sử dụng, thu lợi bất chính cho các nhà phát triển.

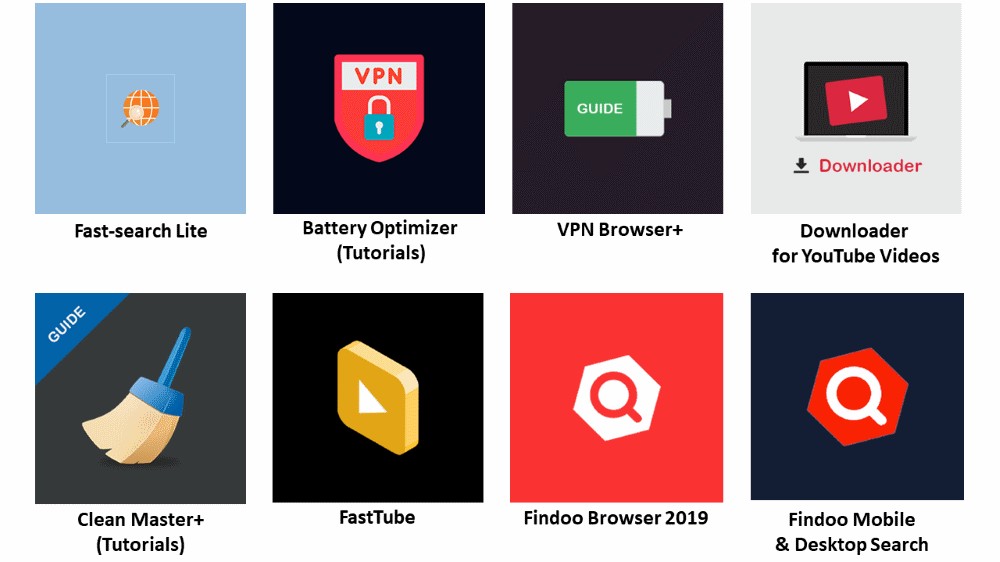

8 ứng dụng này bao gồm: Fast-search Lite, Battery Optimizer (Tutorials), VPN Browsers+, Downloader for YouTube Videos, Clean Master+ (Tutorials), FastTube, Findoo Browser 2019 và Findoo Mobile & Desktop Search.

Các ứng dụng trên được cung cấp bởi ba nhà phát triển gồm: DigiDream, 1clean và Findoo. Tuy nhiên, công ty an ninh mạng của Hoa Kỳ Symantec, tổ chức đã phát hiện ra những ứng dụng độc hại này vào tháng trước, cho biết các bằng chứng được tìm thấy trong mã nguồn của ứng dụng và các tên miền lân cận đã gợi ý cho các kĩ sư bảo mật của hãng tin rằng cả 8 ứng dụng trên được phát triển bởi cùng một cá nhân hoặc tổ chức, dù rằng họ sử dụng những cái tên khác nhau.

Theo một báo cáo bảo mật của Symantec gửi tới cho phóng viên chuyên trang ZDNet, tất cả các ứng dụng trên đều có cùng một cách thức hoạt động tương tự nhau. Chúng đều tải thư viện Google Tag Manager (GTM) trong mã nguồn của mình, để thông qua đó tải xuống và thực thi các mã nguồn độc hại.

Đoạn mã ở bước cuối cùng của các ứng dụng này là một phiên bản bị đánh cắp của mã nguồn Coinhive nổi tiếng – một thư viện JavaScript được nhiều tin tặc bí mật nhúng vào các website bị chúng tấn công nhằm bí mật đào tiền Monero thông qua trình duyệt của người dùng.

Bên cạnh các trang web, đoạn mã này còn có thể được sử dụng trong mọi ứng dụng có khả năng thực thi mã JavaScript, chẳng hạn như các bản mod game, các ứng dụng Android và iOS, và giờ đây là cả các ứng dụng Windows 10. Điều này đánh dấu lần đầu tiên các ứng dụng như vậy được tìm thấy trong cửa hàng ứng dụng Microsoft Store, Symantec cho hay.

"Các ứng dụng này thuộc danh mục Progressive Web Applications (Ứng dụng Web Tăng cường), vốn là các ứng dụng nền tảng web nhưng được cài đặt dưới dạng một ứng dụng Windows 10 hoạt động độc lập khỏi trình duyệt, trong một cửa sổ tiến trình (tiến trình WWAHost.exe) riêng biệt," các chuyên gia của Symantec viết trong báo cáo nhằm lý giải lý do vì sao các ứng dụng này có thể thực thi các mã JavaScript Coinhive.

"Một URL độc hại đính kèm với mã đào tiền ảo đã được phát hiện, và chúng tôi đã sử dụng kĩ thuật dò ngược để tìm ra các ứng dụng gốc sử dụng URL này," Tommy Dong, Kĩ sư Phần mềm Trưởng của Symantec cho hay. "Các trình diệt virus của Symantec có thể phát hiện các trường hợp phần mềm đào tiên ảo dựa trên JavaScript thông thường bất chấp việc chúng sử dụng những tên miền nào."

Người dùng cài đặt các ứng dụng này trong nhiều tháng qua chắc chắn sẽ nhận thấy CPU của máy tính luôn được báo đang hoạt động ở cường độ cao, bởi Coinhive sẽ tìm cách tận dụng mọi tài nguyên có thể trên máy tính người dùng để đào tiền Monero cho các nhà phát triển ra chúng.

"Chúng sử dụng 100% tài nguyên CPU trên máy tính người dùng. Cứ mở ứng dụng lên là CPU sẽ hoạt động ở cường độ cao và có thể dễ dàng nhận thấy được điều này," Dong cho biết.

Do Microsoft Store không hiển thị số lượt cài đặt ứng dụng, nên chúng ta không thể biết được đã có bao nhiêu người dùng bị ảnh hưởng. Tuy nhiên, Symantec chỉ ra rằng đã có hàng nghìn lượt đánh giá các ứng dụng này trên kho, chứng tỏ rằng chúng cũng tương đối phổ biến ở một mức độ nào đó. Tuy vậy, đây cũng không phải là một nguồn tin đáng tin cậy, bởi có một số dịch vụ trực tuyến bán các lượt đánh giá giả trên Microsoft Store.

Các ứng dụng này được các nhà nghiên cứu bảo mật gọi là các app đánh cắp tiền ảo (cryptojacking) hoặc app đào tiền ảo (cryptominers). Đánh cắp tiền ảo là một thuật ngữ an ninh mạng dùng để chỉ các hành vi đào tiền mã hoá "sau lưng" người dùng, tức là không có sự nhận thức hoặc cho phép của họ.

Microsoft đã tiến hành gỡ bỏ khỏi kho ứng dụng chính thức của hãng tổng cộng 8 ứng dụng dành cho Windows 10 do phát hiện những ứng dụng này bí mật sử dụng phần cứng máy tính để đào tiền mã hoá Monero mà không có sự cho phép của người sử dụng, thu lợi bất chính cho các nhà phát triển.

8 ứng dụng này bao gồm: Fast-search Lite, Battery Optimizer (Tutorials), VPN Browsers+, Downloader for YouTube Videos, Clean Master+ (Tutorials), FastTube, Findoo Browser 2019 và Findoo Mobile & Desktop Search.

Các ứng dụng trên được cung cấp bởi ba nhà phát triển gồm: DigiDream, 1clean và Findoo. Tuy nhiên, công ty an ninh mạng của Hoa Kỳ Symantec, tổ chức đã phát hiện ra những ứng dụng độc hại này vào tháng trước, cho biết các bằng chứng được tìm thấy trong mã nguồn của ứng dụng và các tên miền lân cận đã gợi ý cho các kĩ sư bảo mật của hãng tin rằng cả 8 ứng dụng trên được phát triển bởi cùng một cá nhân hoặc tổ chức, dù rằng họ sử dụng những cái tên khác nhau.

Đoạn mã ở bước cuối cùng của các ứng dụng này là một phiên bản bị đánh cắp của mã nguồn Coinhive nổi tiếng – một thư viện JavaScript được nhiều tin tặc bí mật nhúng vào các website bị chúng tấn công nhằm bí mật đào tiền Monero thông qua trình duyệt của người dùng.

Bên cạnh các trang web, đoạn mã này còn có thể được sử dụng trong mọi ứng dụng có khả năng thực thi mã JavaScript, chẳng hạn như các bản mod game, các ứng dụng Android và iOS, và giờ đây là cả các ứng dụng Windows 10. Điều này đánh dấu lần đầu tiên các ứng dụng như vậy được tìm thấy trong cửa hàng ứng dụng Microsoft Store, Symantec cho hay.

"Các ứng dụng này thuộc danh mục Progressive Web Applications (Ứng dụng Web Tăng cường), vốn là các ứng dụng nền tảng web nhưng được cài đặt dưới dạng một ứng dụng Windows 10 hoạt động độc lập khỏi trình duyệt, trong một cửa sổ tiến trình (tiến trình WWAHost.exe) riêng biệt," các chuyên gia của Symantec viết trong báo cáo nhằm lý giải lý do vì sao các ứng dụng này có thể thực thi các mã JavaScript Coinhive.

"Một URL độc hại đính kèm với mã đào tiền ảo đã được phát hiện, và chúng tôi đã sử dụng kĩ thuật dò ngược để tìm ra các ứng dụng gốc sử dụng URL này," Tommy Dong, Kĩ sư Phần mềm Trưởng của Symantec cho hay. "Các trình diệt virus của Symantec có thể phát hiện các trường hợp phần mềm đào tiên ảo dựa trên JavaScript thông thường bất chấp việc chúng sử dụng những tên miền nào."

Người dùng cài đặt các ứng dụng này trong nhiều tháng qua chắc chắn sẽ nhận thấy CPU của máy tính luôn được báo đang hoạt động ở cường độ cao, bởi Coinhive sẽ tìm cách tận dụng mọi tài nguyên có thể trên máy tính người dùng để đào tiền Monero cho các nhà phát triển ra chúng.

"Chúng sử dụng 100% tài nguyên CPU trên máy tính người dùng. Cứ mở ứng dụng lên là CPU sẽ hoạt động ở cường độ cao và có thể dễ dàng nhận thấy được điều này," Dong cho biết.

Do Microsoft Store không hiển thị số lượt cài đặt ứng dụng, nên chúng ta không thể biết được đã có bao nhiêu người dùng bị ảnh hưởng. Tuy nhiên, Symantec chỉ ra rằng đã có hàng nghìn lượt đánh giá các ứng dụng này trên kho, chứng tỏ rằng chúng cũng tương đối phổ biến ở một mức độ nào đó. Tuy vậy, đây cũng không phải là một nguồn tin đáng tin cậy, bởi có một số dịch vụ trực tuyến bán các lượt đánh giá giả trên Microsoft Store.

Các ứng dụng này được các nhà nghiên cứu bảo mật gọi là các app đánh cắp tiền ảo (cryptojacking) hoặc app đào tiền ảo (cryptominers). Đánh cắp tiền ảo là một thuật ngữ an ninh mạng dùng để chỉ các hành vi đào tiền mã hoá "sau lưng" người dùng, tức là không có sự nhận thức hoặc cho phép của họ.

Theo Vn review