Nổi danh trong giới bảo mật vì khả năng bẻ khóa iPhone, đây là lần đầu cách thức hoạt động của GrayKey lộ diện.

Từ lâu hãng GrayShift đã nổi tiếng trên thế giới với công cụ GrayKey có khả năng bẻ khóa iPhone, nhưng rất ít người hiểu được cơ chế vận hành của nó. Tuy nhiên mới đây các tài liệu hướng dẫn về nó đột nhiên bị rò rỉ trên internet, giúp mọi người có cái nhìn rõ ràng hơn về các khả năng của thiết bị này cũng như cách nó hoạt động như thế nào.

Trước đó, nhiều thông tin cho biết, thiết bị phá khóa iPhone hoặc iPad bằng cách dùng thuật toán vét cạn (brute-force attack) để dò mật khẩu. Cho dù đây không phải cách làm lý tưởng nhưng công cụ này đã nhiều lần giúp lực lượng thực thi pháp luật giành quyền truy cập vào những chiếc iPhone bị khóa mã.

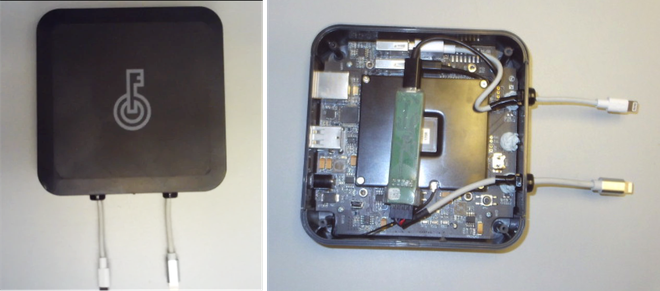

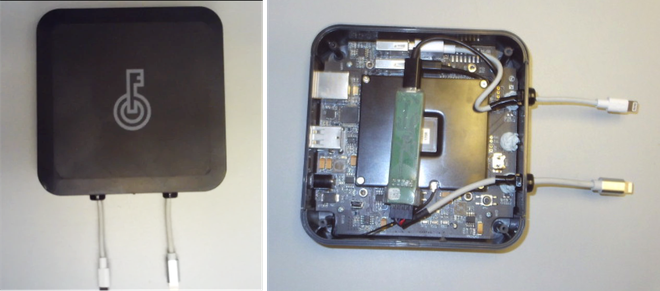

Thiết bị phá khóa iPhone, GrayKey

Hướng dẫn sử dụng bị rò rỉ dường như thuộc về Phòng cảnh sát San Diego, được viết ra nhằm chỉ dẫn cho các sĩ quan cách dùng thiết bị này và bị Motherboard tìm được. Tài liệu yêu cầu người dùng "xác định xem liệu lực lượng chức năng có được cho phép tìm kiếm trong thiết bị của Apple hay không."

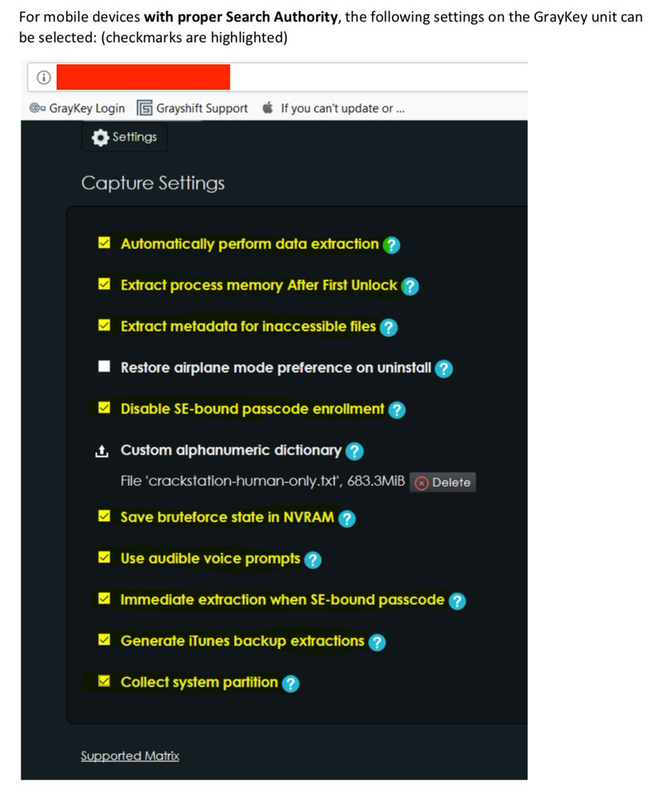

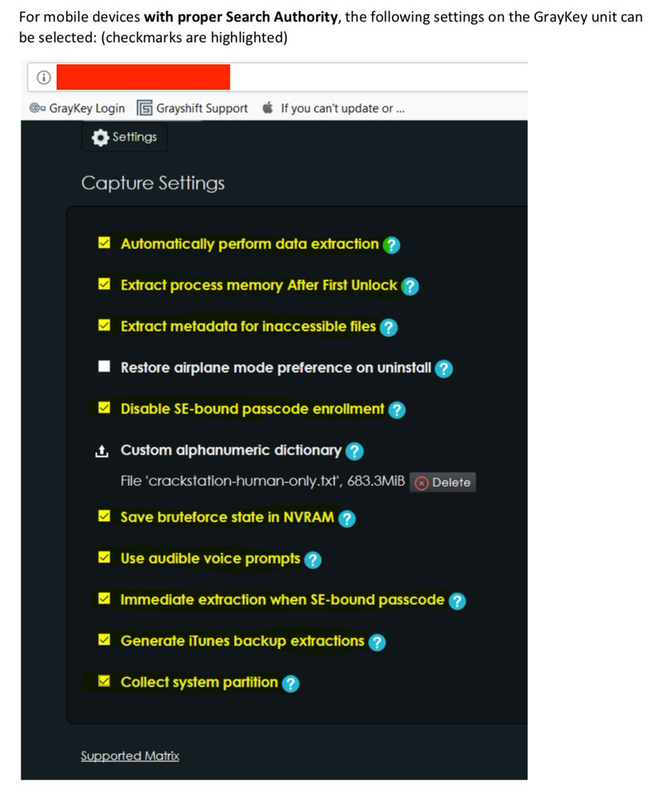

Trong đó tài liệu này mô tả các điều kiện khác nhau để GrayKey có thể kết nối được: thiết bị đang bị tắt (hay còn gọi là BFU – before First Unlock), điện thoại được bật lên (After First Unlock hay AFU), thiết bị có màn hình bị hỏng hay khi pin yếu.

Để phá khóa thiết bị, tài liệu cho biết: "GrayKey sẽ cài đặt một đoạn mã (còn gọi là agent) khi thiết bị chỉ còn 2% đến 3% pin." Đoạn mã này sẽ được dùng để vét cạn mật khẩu của thiết bị nhưng yêu cầu iPhone phải được duy trì nguồn điện cho đến khi tìm được mật khẩu.

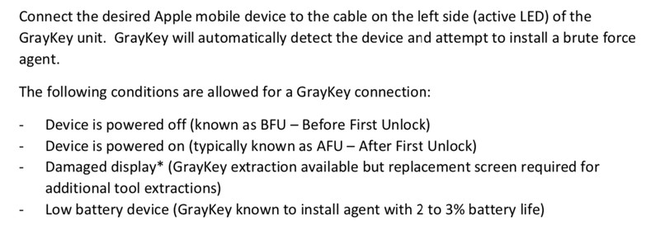

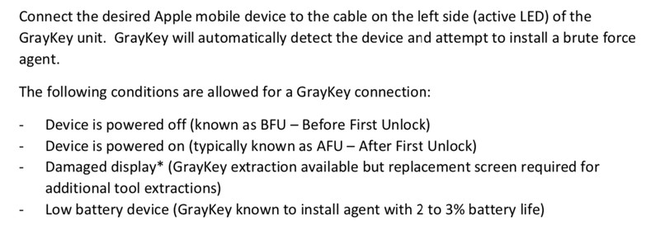

Khi chạy GrayKey, người dùng có nhiều lựa chọn về loại dữ liệu mà họ muốn thu thập trong iPhone. Dữ liệu đó có thể bao gồm các siêu dữ liệu (metadata) trong những file không thể truy cập, hoặc "trích xuất ngay lập tức khi SE được mở khóa" – SE dường như viết tắt cho Secure Enclave, phần lưu trữ các dữ liệu nhạy cảm như mật khẩu, mã khóa trong iOS.

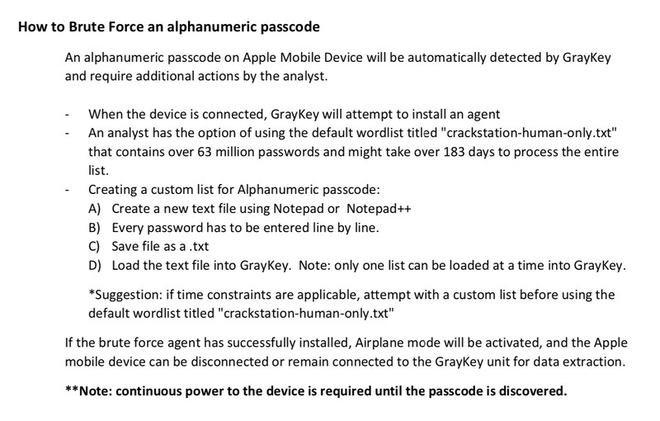

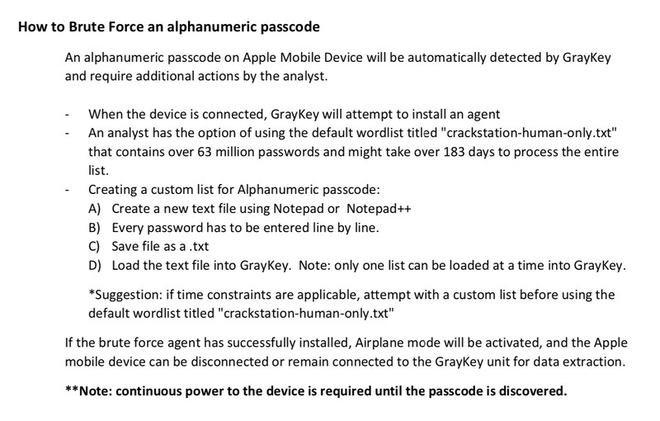

Một phần trong tài liệu hướng dẫn cũng mô tả cách thức GrayKey dùng để vét cạn các mật khẩu bằng ký tự. Trong khi nhiều người dùng iPhone chỉ dùng mật khẩu hoàn toàn bằng số, mật khẩu bằng ký tự còn sử dụng cả các chữ cái, mang lại nhiều lựa chọn hơn và thường khó bị vét cạn hơn. Tuy nhiên, nếu thiết bị sử dụng mật khẩu ký tự nhưng dưới dạng các từ ngữ có thể đọc được, việc bẻ khóa cũng trở nên dễ dàng hơn khi GrayKey có sẵn một danh sách dài các từ ngữ mà con người có thể đọc được.

Danh sách này được cung cấp trong file có tên "Crackstation-human-only.txt" chứa khoảng 1,5 tỷ từ và mật khẩu. Tuy vậy, GrayKey cũng có thể sử dụng các danh sách từ ngữ khác nhưng trong mỗi một thời điểm, chỉ có một danh sách được sử dụng.

Một khi đoạn mã "agent" được cài đặt, chiếc iPhone sẽ được đặt trong chế độ Airplane và lúc này có thể ngắt kết nối với GrayKey.

Một tính năng khác của thiết bị được gọi là HideUI. Tính năng này cho phép GrayKey cài đặt một đoạn mã khác vào thiết bị nhằm bí mật ghi lại mật khẩu của người dùng trong trường hợp lực lượng thực thi pháp luật bắt buộc phải trả lại iPhone cho nghi phạm.

GrayKey và nhiều công ty khác trong ngành giống như đang chơi trò mèo đuổi chuột với Apple khi tìm cách xâm nhập vào những chiếc iPhone được khóa mã. Mỗi khi Apple nâng cấp hệ điều hành hoặc lớp bảo mật mới cho thiết bị của mình, GrayShift và những hãng khác trong ngành cũng đồng thời nâng cấp phương pháp của mình để vượt qua lớp mã hóa mới đó.

Từ lâu hãng GrayShift đã nổi tiếng trên thế giới với công cụ GrayKey có khả năng bẻ khóa iPhone, nhưng rất ít người hiểu được cơ chế vận hành của nó. Tuy nhiên mới đây các tài liệu hướng dẫn về nó đột nhiên bị rò rỉ trên internet, giúp mọi người có cái nhìn rõ ràng hơn về các khả năng của thiết bị này cũng như cách nó hoạt động như thế nào.

Trước đó, nhiều thông tin cho biết, thiết bị phá khóa iPhone hoặc iPad bằng cách dùng thuật toán vét cạn (brute-force attack) để dò mật khẩu. Cho dù đây không phải cách làm lý tưởng nhưng công cụ này đã nhiều lần giúp lực lượng thực thi pháp luật giành quyền truy cập vào những chiếc iPhone bị khóa mã.

Thiết bị phá khóa iPhone, GrayKey

Hướng dẫn sử dụng bị rò rỉ dường như thuộc về Phòng cảnh sát San Diego, được viết ra nhằm chỉ dẫn cho các sĩ quan cách dùng thiết bị này và bị Motherboard tìm được. Tài liệu yêu cầu người dùng "xác định xem liệu lực lượng chức năng có được cho phép tìm kiếm trong thiết bị của Apple hay không."

Trong đó tài liệu này mô tả các điều kiện khác nhau để GrayKey có thể kết nối được: thiết bị đang bị tắt (hay còn gọi là BFU – before First Unlock), điện thoại được bật lên (After First Unlock hay AFU), thiết bị có màn hình bị hỏng hay khi pin yếu.

Để phá khóa thiết bị, tài liệu cho biết: "GrayKey sẽ cài đặt một đoạn mã (còn gọi là agent) khi thiết bị chỉ còn 2% đến 3% pin." Đoạn mã này sẽ được dùng để vét cạn mật khẩu của thiết bị nhưng yêu cầu iPhone phải được duy trì nguồn điện cho đến khi tìm được mật khẩu.

Khi chạy GrayKey, người dùng có nhiều lựa chọn về loại dữ liệu mà họ muốn thu thập trong iPhone. Dữ liệu đó có thể bao gồm các siêu dữ liệu (metadata) trong những file không thể truy cập, hoặc "trích xuất ngay lập tức khi SE được mở khóa" – SE dường như viết tắt cho Secure Enclave, phần lưu trữ các dữ liệu nhạy cảm như mật khẩu, mã khóa trong iOS.

Một phần trong tài liệu hướng dẫn cũng mô tả cách thức GrayKey dùng để vét cạn các mật khẩu bằng ký tự. Trong khi nhiều người dùng iPhone chỉ dùng mật khẩu hoàn toàn bằng số, mật khẩu bằng ký tự còn sử dụng cả các chữ cái, mang lại nhiều lựa chọn hơn và thường khó bị vét cạn hơn. Tuy nhiên, nếu thiết bị sử dụng mật khẩu ký tự nhưng dưới dạng các từ ngữ có thể đọc được, việc bẻ khóa cũng trở nên dễ dàng hơn khi GrayKey có sẵn một danh sách dài các từ ngữ mà con người có thể đọc được.

Danh sách này được cung cấp trong file có tên "Crackstation-human-only.txt" chứa khoảng 1,5 tỷ từ và mật khẩu. Tuy vậy, GrayKey cũng có thể sử dụng các danh sách từ ngữ khác nhưng trong mỗi một thời điểm, chỉ có một danh sách được sử dụng.

Một khi đoạn mã "agent" được cài đặt, chiếc iPhone sẽ được đặt trong chế độ Airplane và lúc này có thể ngắt kết nối với GrayKey.

Một tính năng khác của thiết bị được gọi là HideUI. Tính năng này cho phép GrayKey cài đặt một đoạn mã khác vào thiết bị nhằm bí mật ghi lại mật khẩu của người dùng trong trường hợp lực lượng thực thi pháp luật bắt buộc phải trả lại iPhone cho nghi phạm.

GrayKey và nhiều công ty khác trong ngành giống như đang chơi trò mèo đuổi chuột với Apple khi tìm cách xâm nhập vào những chiếc iPhone được khóa mã. Mỗi khi Apple nâng cấp hệ điều hành hoặc lớp bảo mật mới cho thiết bị của mình, GrayShift và những hãng khác trong ngành cũng đồng thời nâng cấp phương pháp của mình để vượt qua lớp mã hóa mới đó.

Theo Genk